דו"ח של חטיבת הסייבר HP Wolf Security חושף שיטה חדשה בשם "קורבנות פר קליק" הכוללת שימוש בכלי פרסום ברשת לניתוח וייעול של התקפות סייבר; בנוסף, מזהיר הדו"ח בפני עלייה בניסיונות תקיפה שמבוצעות באמצעות קבצי PDF ויישומי Office

ענקית המחשוב והטכנולוגיה HP מפרסמת את דו"ח איומי הסייבר של חטיבת HP Wolf Security, לרבעון האחרון של שנת 2023, החושף כי פושעי סייבר משתמשים בשיטות חדשניות לניתוח וייעול ההתקפות על משתמשים והדבקת נקודות קצה, כגון שימוש בכלי פרסום ברשת, להגברת היעילות של ניסיונות התקיפה ליצירת יותר "קליקים". בנוסף, הדו"ח מצא עלייה של 7% בהפצת תוכנות זדוניות באמצעות קבצי PDF, הכוללים את הקמפיינים של WikiLoader, Ursnif ו-DarkGate. בידיעה זו אנחנו מביאים פרקטיקות של תוכנות זדוניות אותן חשף צוות המחקר של חטיבת הסייבר HP Wolf Security.

Discord ו- TextBin משמשים לאחסון קבצים זדוניים: פושעי סייבר משתמשים באתרי אינטרנט לשיתוף קבצים וטקסט לגיטימיים להעברת קבצים זדוניים. באמצעות האתרים, שלעיתים קרובות מקבלים את אמונם של ארגונים, התוקפים מסוגלים להתחמק מסורקים נגד תוכנות זדוניות ולהישאר ללא זיהוי.

הדו"ח מפרט אמצעים נוספים בהם פושעי סייבר מנסים לעקוף מדיניות אבטחה וכלי זיהוי. להלן הממצאים המרכזיים:

- עלייה בהפצת תוכנות זדוניות באמצעות קבצי PDF: עלייה של 7% בשימוש בקבצי PDF כתוכנות זדוניות, מ4% בלבד ברבעון הראשון וברבעון השני של 2023 ל11% ברבעון האחרון של 2024. דוגמה בולטת היא התוכנה הזדונית WikiLoader שמועברת באמצעות קובץ PDF מזויף שמערימה על משתמשים ומתקינה תוכנות זדוניות אחרות כגון Ursnif.

- מעבר של ניסיונות תקיפה באמצעות פקודות מאקרו ליישומיOffice : לפחות 84% מניסיונות הפריצה כללו גיליונות אלקטרוניים, ו-73% מהניסיונות שכללו מסמכי Word ניצלו פגיעויות ביישומי Office. באותו הזמן, להתקפות באמצעות פקודות מאקרו עדיין מתאפשרות עבור התקפות ע"י תוכנות זדוניות פשוטות כמו Agent Tesla ו-XWorm.

- קבצי ארכיון – סוג הקבצים הנפוץ ביותר להעברת תוכנות זדוניות: 30% מניסיונות התקיפה בוצעו באמצעות קבצי ארכיון אשר מהווים את כלי ההתקפה הפופולרי ביותר של תוכנות זדוניות, זה הרבעון השביעי ברציפות

- לפחות 14% מניסיונות התקיפה דרך דוא"ל שזוהו עקפו סורק שער דוא"ל אחד או יותר

- דואר אלקטרוני (75%), הורדות דפדפנים (13%) ואמצעים אחרים כמו כונני USB (12%) מובילים ברבעון הרביעי כאמצעים הפופולריים ביותר להחדרת תוכנות זדוניות.

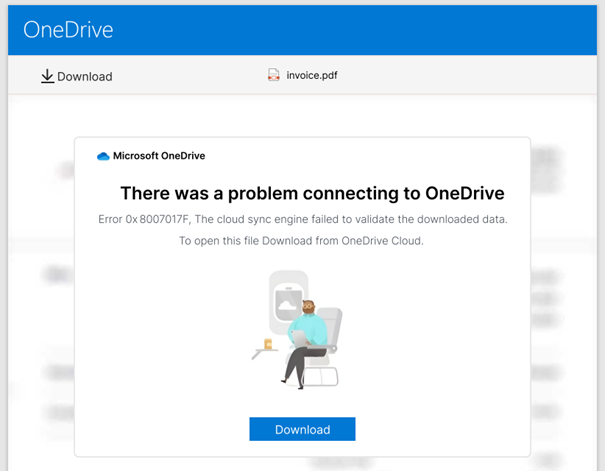

אלכס הולנד, אנליסט בכיר של תוכנות זדוניות בצוות המחקר של HP Wolf Security: "פושעי סייבר הופכים מיומנים יותר בהבנה של איך משתמשים וארגונים עובדים. לדוגמה, העיצוב של שירותי ענן פופולריים נמצא תמיד בתהליך של ליטוש, כך שכאשר מופיעה הודעת שגיאה מזויפת, היא לא בהכרח תעורר אזעקה, גם אם משתמש לא ראה אותה בעבר. מכיוון ש-GenAI מייצר תוכן זדוני משכנע עוד יותר בעלות מועטה עד ללא עלות, ההבחנה בין אמיתי לזיוף הופכת קשה יותר".

ד"ר איאן פראט, ראש תחום אבטחה עולמי למערכות אישיות ב-HP: "פושעי סייבר מיישמים את אותם הכלים שארגון עשוי להשתמש בהם כדי לנהל מסע פרסום שיווקי כדי לייעל את הפעולות של התוכנות הזדוניות שלהם, ולהגדיל את הסבירות שהמשתמש יקבל את הפיתיון. על מנת להגן מפני גורמי איומים בעלי משאבים איכותיים, ארגונים חייבים לפעול לפי עקרונות אפס אמון, לבודד ולהכיל פעילויות מסוכנות כמו פתיחת קבצים מצורפים לדוא"ל, לחיצה על קישורים והורדות דפדפן".