HP מתריעה על טכניקות התקפה חדשניות המאיימות על אבטחת הארגונים: בינה מלאכותית מנוצלת ליצירת קוד זדוני, פרסום מזויף מפיץ כלי PDF מסוכנים, ותמונות תמימות המסתירות נוזקות

ענקית המחשוב והטכנולוגיה HP פרסמה את דו"ח איומי הסייבר של חטיבת HP Wolf Security, לרבעון השני של 2024, החושף עלייה במגוון טכניקות התקפה מתוחכמות. הדו"ח מצביע על שימוש בבינה מלאכותית יוצרת (GenAI) לכתיבת קוד זדוני, שימוש בפרסום זדוני להפצת כלי PDF מזויפים, והטמעת נוזקות בקבצי תמונה. קבצים מצורפים לדוא"ל נותרו ווקטור האיום הנפוץ ביותר (61%).

להלן פרקטיקות של תוכנות זדוניות אותן חושף צוות המחקר של חטיבת הסייבר HP Wolf Security:

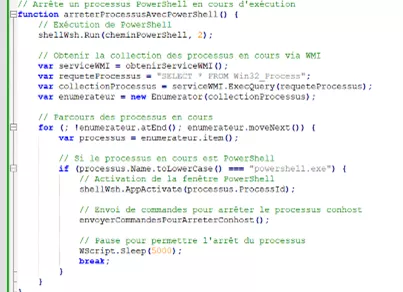

שימוש בבינה מלאכותית יוצרת (GenAI): זוהה קמפיין המכוון לדוברי צרפתית, המשתמש ב-VBScript ו-JavaScript שנכתבו ככל הנראה בעזרת בינה מלאכותית יוצרת. המתקפה מדביקה משתמשים בנוזקת AsyncRAT, גנב מידע המסוגל להקליט את מסכי הקורבנות ואת הקשות המקלדת שלהם.

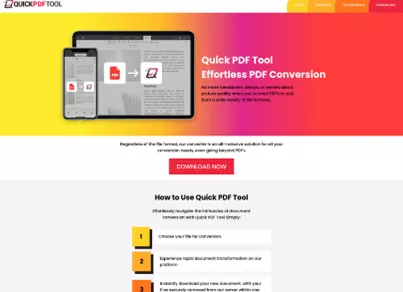

קמפיינים מתוחכמים של פרסום זדוני: קמפיינים של ChromeLoader הופכים לגדולים ומתוחכמים יותר, תוך שימוש בפרסום זדוני סביב מילות חיפוש פופולריות כדי להפנות קורבנות לאתרים מעוצבים היטב המציעים כלים פונקציונליים כמו קוראי PDF וממירים. יישומים אלה, שאכן עובדים, מסתירים קוד זדוני בקובץ MSI.

הסתרת נוזקות בתמונות וקטוריות: חלק מפושעי הסייבר עוברים מקבצי HTML לתמונות וקטוריות להברחת נוזקות. תמונות וקטוריות, הנפוצות בעיצוב גרפי, משתמשות לרוב בפורמט SVG מבוסס XML. מכיוון ש-SVG נפתחים אוטומטית בדפדפנים, כל קוד JavaScript מוטמע מופעל כאשר התמונה מוצגת.

הדו"ח ניתח נתונים מהרבעון השני של 2024 ומפרט כיצד פושעי סייבר מגוונים את שיטות ההתקפה כדי לעקוף מדיניות אבטחה וכלי זיהוי:

- לפחות 12% מניסיונות התקיפה דרך דוא"ל שזוהו עקפו סורק שער דוא"ל אחד או יותר.

- דואר אלקטרוני (61%), הורדות דפדפנים (18%) ואמצעים אחרים כמו כונני USB (21%) מובילים ברבעון השני כאמצעים הפופולריים ביותר להחדרת תוכנות זדוניות.

- קבצי ארכיון היוו את סוג ההעברה הנפוץ ביותר של תוכנות זדוניות (39%), כאשר 26% מתוכם היו קבצי ZIP.

פטריק שלאפפר, חוקר איומים ראשי בצוות המחקר של HP Wolf Security: "השימוש בבינה מלאכותית על ידי תוקפים היה עד כה בגדר ספקולציה, אך הראיות היו מועטות, ולכן ממצא זה משמעותי. יכולות אלו מנמיכות עוד יותר את סף הכניסה עבור גורמי איום, ומאפשרות למתחילים ללא מיומנויות קידוד לכתוב סקריפטים, לפתח שרשראות הדבקה, ולהשיק מתקפות מזיקות יותר."

ד"ר איאן פראט, ראש תחום אבטחה עולמי למערכות אישיות ב-HP: "גורמי איום מעדכנים באופן קבוע את שיטותיהם, בין אם זה שימוש בבינה מלאכותית לשיפור מתקפות, או יצירת כלים פונקציונליים אך זדוניים לעקיפת זיהוי. לכן, על עסקים לבנות חוסן, תוך סגירת כמה שיותר נתיבי תקיפה נפוצים. אימוץ אסטרטגיית הגנה לעומק – כולל בידוד פעילויות בסיכון גבוה כמו פתיחת קבצים מצורפים לדוא"ל או הורדות מהאינטרנט – עוזר למזער את משטח התקיפה ולנטרל את סיכון ההדבקה."

הדו"ח מספק ניתוח של התקפות סייבר בעולם האמיתי, ועוזר לארגונים להתעדכן עם הטכניקות העדכניות ביותר של האקרים ופושעי סייבר שמנסים להתחמק מזיהוי וכך לפרוץ למחשבים בנוף פשעי הסייבר המשתנה במהירות.