עוד חושף דו"ח סיכום אמצע השנה של Trend Micro כי קבוצות התקיפה גילו יכולות חדשניות לשימוש בטכנולוגיה וניצול הזדמנויות לפריצה בארגונים, זאת בצל ניסיונות רשויות אכיפת החוק לעצור את פעילותם. על אף מבצעים לעצירת כנופיות הסייבר האיומים מצד אותן קבוצות נשארו מהותיים

Trend Micro, מובילה עולמית בתחום אבטחת הסייבר, מזהירה כי תוקפי סייבר הצליחו להתאושש מהמאמצים האחרונים של רשויות אכיפת החוק לעצור את פעילותם ולשחרר גל חדש של מתקפות תוך מינוף בינה מלאכותית וטכניקות אחרות.

בדו"ח המסכם שפירסמה החברה ושואב את המידע מנתוני הפתרונות eXtended Detection and Response (XDR) ו- Attack Surface Risk Management (ASRM) המשולבים בפלטפורמת Trend Micro Vision One של החברה, מדגישה Trend Micro את מגמות האבטחה הבולטות שזיהתה בששת החודשים הראשונים של 2024.

על פי הדו"ח, נוף איומי הסייבר משתנה במהירות כאשר לפושעי הסייבר מטרה ליצור תקיפות מהירות ואיומים חמקניים ומתוחכמים. על פי הדוח, שחקנים זדוניים אימצו טכנולוגיות חדשות, הם מנצלים אירועים עולמיים משמעותיים ונכסים מנוהלים ופגיעים אותם הם מנצלים לרעה על מנת לפגוע במטרותיהם. התוקפים עשו שימוש רב בבינה מלאכותית (AI) במתקפות שנבדקו, וניצלו אירועים כמו האולימפיאדה ומערכות בחירות ברחבי העולם כבסיס למתקפות. כמו כן, נוצלו נכסים שהוגדרו באופן שגוי, אשר נותרו חשופים ואפשרו לתוקפים לפלוש בחשאי למערכות ולגנוב נתונים רגישים.

אחת הסיבות לדאגה הגדולה היא השימוש העולה בקרב התוקפים בבינה מלאכותית בפעולות זדוניות ופליליות. Trend Micro ראתה בתקופה זו מספר אירועים בהם התוקפים הסתירו תוכנות זדוניות בתוכנות AI לגיטימיות, הפעילו LLM פליליים ואפילו מכרו הצעות פריצה לפלטפורמות השונות כשירות (Jailbreak as a service). הדוגמאות האחרונות אפשרו לפושעי סייבר להערים על בוטים של בינה מלאכותית ג'נרטיבית כדי לענות על שאלות שמנוגדות למדיניות שלהם – בעיקר לפיתוח תוכנות זדוניות ופתיונות.

עוד עולה מהדו"ח של ענקית הסייבר כי במחצית הראשונה של 2024, פושעי סייבר הגבירו פעולות המבוססות על הצעות דיפ-פייק, כל זאת כדי לבצע הונאות חטיפה וירטואליות, הונאות התחזות ממוקדות מסוג BEC (Business email compromise) לתקיפת דוא"ל באמצעות נוזקות או פישינג, ולעקוף בדיקות Know your Customer -KYC לאימות זהות. עוד נצפתה תוכנה זדונית טרויאנית שפותחה כדי לקצור נתונים ביומטריים כדי לעזור בפעולות של עקיפת הבדיקות.

מתוך הדו"ח עולה כי אחת הפרצות המנוצלות ביותר על ידי גורמים עויינים במחצית הראשונה של השנה הינה גישה מסוכנת ליישומי ענן. היעדר הגנה מעודכנת על נקודות קצה במכשירים לא מנוהלים חושפת עסקים לסיכון נוסף.

לדברי מחברי הדוח, שינויים אלו מחייבים את תעשיית הסייבר להשתנות במהירות בהתאם ולהקדים תרופה למכה. כדי לעשות זאת ידרשו תובנות חזקות מונחות נתונים וגישה הוליסטית מבוססת סיכונים כדי לשמור על בטיחות המערכות והנתונים.

מהדו"ח עולה כי האיום מצד גורמים זדוניים נותר אקוטי למרות פעולות אכיפת חוק מוצלחות נגד LockBit (מבצע Cronos), רשתות תוכנות זדוניות (מבצע Endgame), ושימוש ללא אישור ב-Cobalt Strike (מבצע Morpheus).

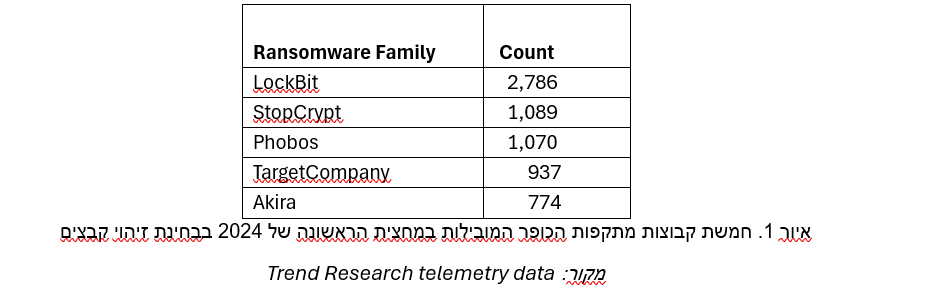

על אף המבצעים המוצלחים לעצירת קבוצת ההאקרים LockBit נותרה קבוצת תוכנות הכופר עם זיהויי הקבצים הגבוהים ביותר במהלך המחצית הראשונה של השנה. 2,786 קבצים זדוניים של הקבוצה זיהו לאורך השנה. הרחק מאחורי ניצבות הקבוצות StopCrypt ו- Phobos עם 1,089 ו- 1,070 (בהתאמה) קבצים זדוניים שזוהו.

פושעי סייבר מינפו כאמור אירועים מרכזיים, כמו אולימפיאדה ובחירות לאומיות במגוון מדינות כדי לבצע מתקפות ממוקדות. תוקפי סייבר המזוהים עם מדינות שונות השתמשו בטכניקות מתוחכמות כדי לפגוע בנתבים הפונים לאינטרנט לצורך אנונימיזציה של התקפות ממוקדות.

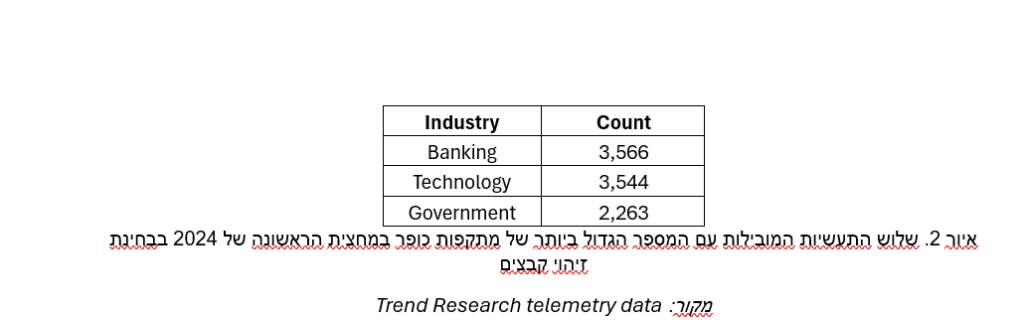

המגזר המוביל במספר התקיפות הינו המגזר הפיננסי כאשר המוסדות בנקאיים נפגעו בצורה הקשה ביותר ממתקפות כופר במחצית הראשונה של 2024. במקום השני במגזר המותקף ניצבים ארגונים בתחום הטכנולוגיה.

לדברי שלומי ביטון, מנהל צוות פריסייל בטרנד מיקרו "כאשר עסקים בוחנים הזדמנויות חדשות לשימוש בטכנולוגיית AI בארגוניהם, טעויות הן כמעט בלתי נמנעות ובכך הן עשויות ליצור הזדמנויות חדשות לגורמים עוינים לפגוע בארגון במהלך התהליך. בנוסף עובדה ידועה היא שגם פושעי הסייבר חוקרים בימים אלו כיוונים חדשים במאמציהם לרתום את היתרונות של בינה מלאכותית במלאכתם".

"לדוגמא ביוני האחרון עיכבה מיקרוסופט את שחרורו של פיצ'ר ה- Recall השנוי במחלוקת שלה בשל חששות לפרטיות בנוגע למעקב של כלי הבינה המלאכותית אחר פעילות משתמשים. ה-recall, שהיה אמור להיות מושק במחשבי Copilot+ ביוני, מצלם ומאחסן באופן מקומי צילומי מסך של השימוש במחשב של משתמשים, מה שעלול להפוך אותו למטרה עבור גורמים זדוניים שמחפשים אישורי משתמש ונתונים סודיים אחרים".

"כאשר שחקנים זדוניים מתחילים לאמץ את הבינה המלאכותית ככלי, התעשייה חייבת להגיב בהתאם, על ידי תכנון אסטרטגיות אבטחה שייקחו בחשבון איומים מתפתחים. זה מרוץ חימוש שאנחנו לא יכולים להרשות לעצמנו להפסיד בו".

לקריאת הדו"ח המלא של החברה, Pushing the Outer Limits: Trend Micro 2024 Midyear Cybersecurity Threat Report, ניתן ללחוץ כאן